Если нам требуется:

- Объединить несколько удаленных друг от друга точек в одну сеть

- Защитить передачу данных между нашими офисами

- Создать свой VPN сервер, чтобы можно было безопасно пользоваться своими устройствами в любой точке мира, и не бояться, что открытый WIFI в кафе похитит ваши данные.

Для решения данных задач отлично подойдет VPN сервер с протоколом L2TP/Ipsec, который данный момент является одним из самых надежных и безопасных.

Авторизация самого VPN в котором проходит по протоколу L2TP, а уже после подключения все данные в нем шифруются с помощью IPsec.

Внимание!

Если в начале пункта вы видите код в таком формате, то либо настраиваем все в интерфейсе (как написано после кода), либо просто открываем терминал и вписываем туда указанный код.

Создаем диапазон IP адресов для нашего туннеля.

IP > Pool

(Данный пункт актуален только в том случаи, если мы собираемся подключать на наш VPN сервер несколько клиентов, если же мы делаем просто рабочий туннель Mikrotik <> Mikrotik, то данное правило не обязательно, и даже может создать лишние проблемы).

Name: Pool-MyVpn

Имя нашего диапазона адресов.

Addresses: 192.168.10.50-192.168.10.70

Диапазон адресов, который будет выдавать наш VPN DHCP.

Next Pool: none

Тут можно задать следующий Pool, к которому система перейдет если например у первого закончатся адреса.

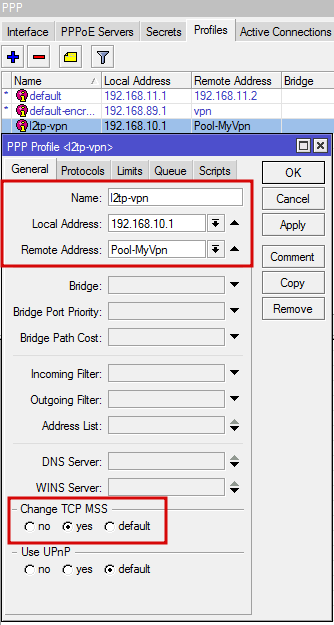

Настраиваем наш VPN профиль.

PPP > Profiles

Name: l2tp-vpn

Name: l2tp-vpn

Имя нашего профиля

Local Address : 192.168.10.1

Локальный адрес нашего VPN сервера, который он получит после создания VPN туннеля. Можно выбрать наш Pool, но в будущем это может создать проблемы с маршрутизацией и поэтому лучше указать адрес в той же под сети, но вне диапазона нашего Pool.

Remote Address: Pool-MyVpn

Удаленный адрес нашего VPN клиента. Напомню, что если мы делаем VPN из двух маршрутизаторов, то лучше не использовать Pool и задать статичный адрес.

Change TCP MSS: yes

Данное правило включает согласование размера пакетов, ускоряет работу нашего VPN.

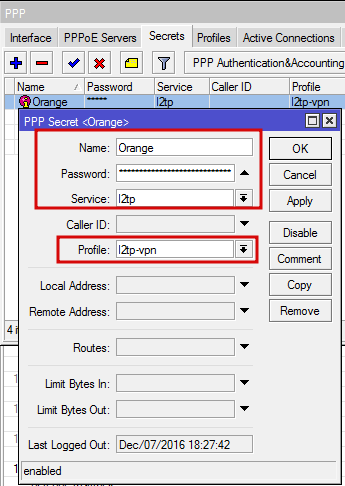

Создаем пользователя для авторизации на нашем VPN сервере.

PPP > Secrets

Name: Orange

Name: Orange

Задаем логин для авторизации на сервере.

Password: ****

Задаем пароль для авторизации на сервере.

Service: l2tp

Выбираем протокол туннелирования нашего VPN сервера.

Profile: l2tp-vpn

Выбираем ранее созданный нами профиль.

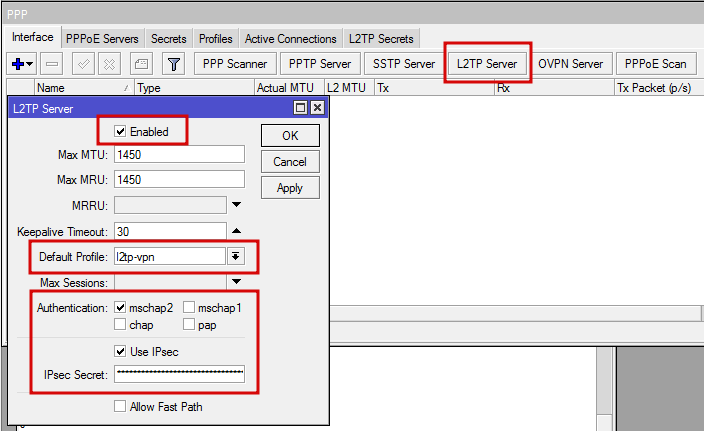

Запуск VPN сервера.

PPP > Interface > L2TP Server

Enable: Ставим галочку

Включаем наш сервер

Default Profile: l2tp-vpn

Выбираем ранее созданный нами профиль.

Authentication: mschap2

Выбираем метод авторизации, оставляем самый надежный на данный момент метод mschap2, нам его достаточно.

Use IPsec: Ставим галочку

Включаем поддержку IPsec шифрования данных.

IPsec Secret: *****

Задаем пароль, с помощью которого все наши данные будут зашифрованы.

Нажимаем Apply

Настройка Firewall для работы нашего VPN сервера.

IP > Firewall

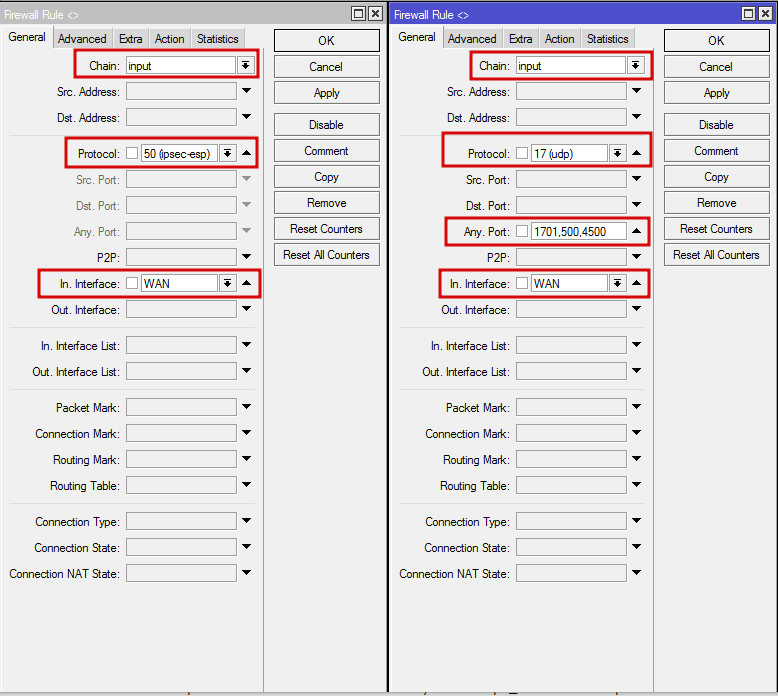

/ip firewall filter add chain=input action=accept protocol=udp port=1701,500,4500 add chain=input action=accept protocol=ipsec-esp

Добавляем два правила.

Первое для нашего l2tp туннеля

Chain: Input

Использовать правило для входящих данных.

Protocol: 17 (udp)

Данное правило используется для UPD протокола.

Any port: 1701,500,4500

Указываем нужные нам UDP порты.

In interface: WAN

Применить данное правило для приходящего трафика на WAN интерфейс.

И второе правило для IPsec данных.

Chain: Input

Protocol: 50 (ipsec-esp)

In interface: WAN

Поздравляю, наш VPN сервер готов.